NEPCTF2022-misc

NEPCTF2022-misc

馅饼?陷阱!

题目描述

好兄弟中奖了,但是要先汇款。他去哪了?

NepCTF{银行官网网址}

解题

由图片可以看到车牌为琼,确定地方为海南,再在海南省搜索如家酒店和尚德***,然后发现尚德后面的字很像我们搜出来的尚德源烟酒旗舰店,然后在百度地图上查看街景就可以找到这家银行叫光大银行。

flag: NepCTF{http://ebank.cebbank.com)}

解题工具

用到了高德地图和百度地图,还有街景的使用。三亚市河西路 - 百度地图 (baidu.com)

想法

做这个题的时候是在比赛的时候自己做的,还是蛮有成就感的,做这个题的时候也了解到了,每个图片都是有exif信息的。EXIF信息,是可交换图像文件的缩写,是专门为数码相机的照片设定的,可以记录数码照片的属性信息和拍摄数据。也就是说我们可以通过该信息来了解到照片的拍摄地点和拍摄手机,拍摄的设置等信息。但是该照片必须是开启了GPS定位权限的照相机,照片如果被压缩了后是看不到该信息的。

花花画画画花花

题目描述

花花画了一张图,你能看出来她画的是什么吗

(flag格式为NepCTF{})

解题

通过查看文件,发现这是一个osz的文件,于是我们去网上查找一下osz后缀的文件是什么文件,查到osz文件是一个音乐游戏”osu!“的曲谱文件,于是我们去下载该文件,然后直接玩一玩该曲谱,玩着玩着会发现这个曲谱直接将flag给画了出来,于是我们直接去该游戏的edit打开该曲谱,就能查看到那个flag了

flag: NEPCTF{MASTER_OF_坏女人!}

解题工具

osu!游戏

百度百科

想法

这些个出题人还真是怪哈,不愧是misc,就是杂,但也确实是没想到的方面。

DoubleHappiness

题目描述

近日,偷外卖事件频发,坏女人和贝塔也未能幸免。还好美团小哥将奶茶送达以后,拍了张照片发给他们,你能帮助坏女人和贝塔找出偷他们奶茶的人吗?

NepCTF{a-zA-Z0-9_}

have fun🍺

解题

通过查看发现这是一张奶茶的照片,如果经常买奶茶的话会发现这是瑞幸咖啡的包装,然后根据我们上面说的exif信息,我们可以直接查看照片属性的详细信息可以发现这个照片的拍摄地点的GPS信息。经纬度格式转换工具软件-经纬度转换成为度分秒公式-经纬度换算度分秒单位-经纬度转化成度 (minigps.net)

我们用转换工具将给出的度分秒信息转换为度数信息,然后通过百度地图查看可以看到这个地点是浙商财富中心。并且根据之前的图片极有可能坏女人和贝塔点的是附近的瑞幸咖啡

这个时候可以分析一下,外卖极有可能是被点了附近同一品牌的坏蛋拿走了。一般外卖会有好评返,既然这个坏蛋连外卖都偷,那么返现的机会也一定不会放过,所以找到附近的瑞星咖啡店为

瑞幸咖啡(莲花商务中心店)

上美团外卖APP上找到这家店铺,查看评论区中日期为7月13日的评论。

查看到刚好是另外一杯奶茶的照片,于是我们去看看该图片下面的微博,发现该微博有一张为杭州西湖的照片,并且右下角有一个类似于flag的东西,但是被马赛克挡住了,于是我们用去除马赛克的东西来去除。

可以把这个马赛克先抠出来。

再使用unRedacter工具来破解,需要注意的是,抠出来的马赛克要调整一下比例(304x40),还要在字典里添加大写英文字母、数字以及下划线,大概跑20min可以出结果。

签到

个人感觉是最难的一道题了。

这里放一下我的个人靶场,目前还在建设中,用的是D0g3小组的H1ve框架,有一说一,这个框架真的炫酷。ALLIN

题目描述

题目给了描述,是极限套娃的题。出题人说考验ctfer的写代码能力。

解题

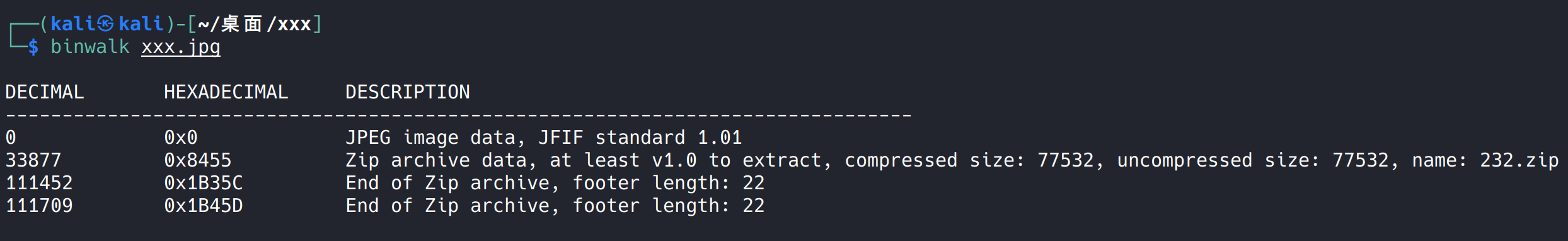

大佬都是用binwalk来分离图片,得到压缩包套娃。

然后用foremost来分离图片,最后得到压缩包,然后循环解压就可以得到一个1.zip

1 | import zipfile |

然后发现存在伪加密,要想快捷的话可以直接360跳过伪加密,如果想了解一下伪加密的话可以看看这个文章

(5条消息) zip伪加密原理及操作_「已注销」的博客-CSDN博客_zip伪加密

然后会得到一个wireshark的键盘流量包,名字以及给出来了是键盘流量了。然后用网上通用的脚本就可以得到flag了。

然后用王一航的脚本或者下面这个脚本就可以解出来flag

1 | # -*- coding: utf-8 -*- |

其实对于流量分析还有很多可以学习的,但现在没什么兴趣,什么时候有兴趣来了,就多了解了解,下面是一些师傅的文章,都挺有用的。

(5条消息) ctf流量分析练习二_gclome的博客-CSDN博客

(5条消息) USB键盘流量分析_诸神之眼的博客-CSDN博客_键盘流量

(5条消息) 题解:CTF键盘流量分析初探_vper123的博客-CSDN博客_键盘流量

Universal Serial Bus HID Usage Tables (usb.org)

好了,今天的misc就到这了